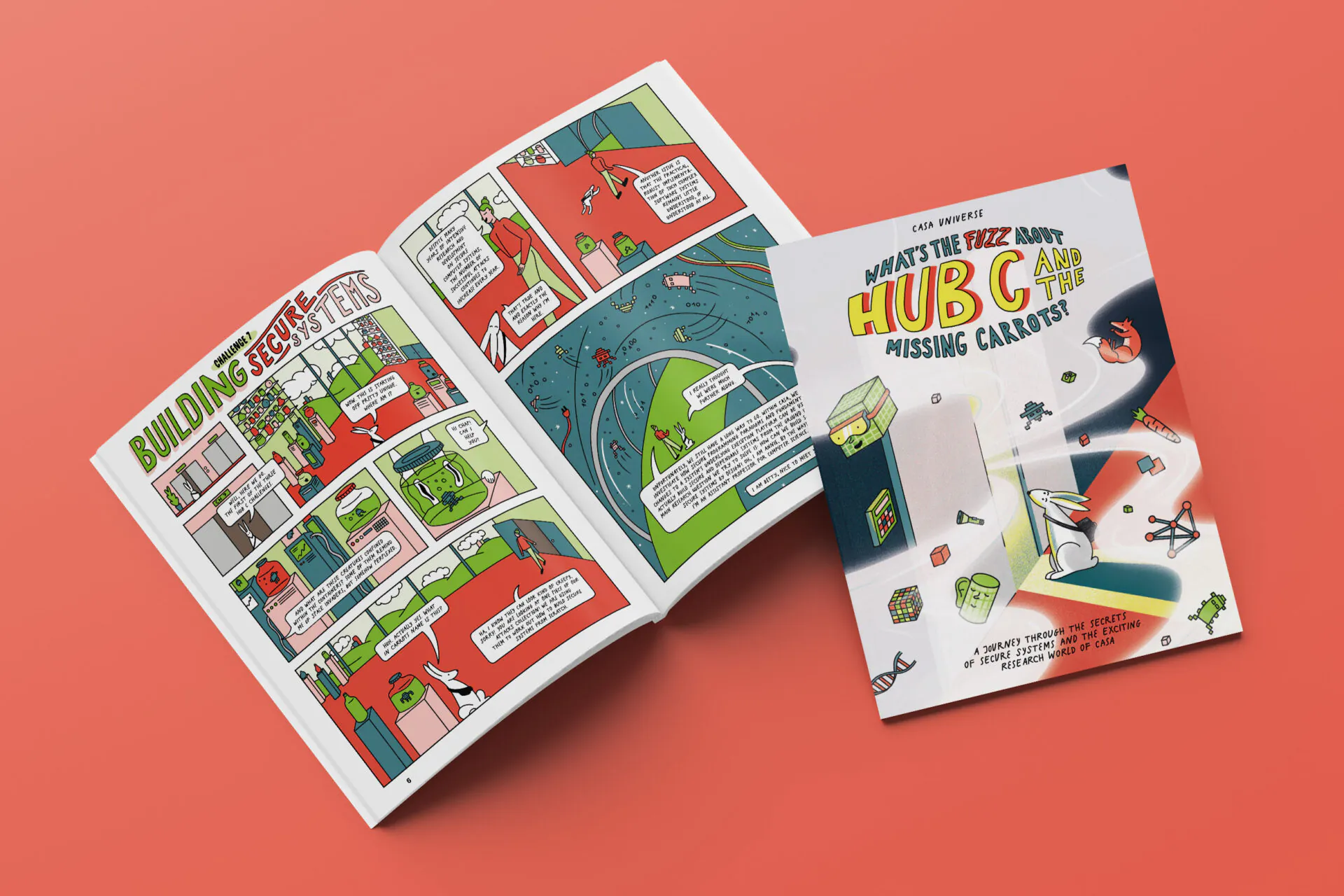

Bits, Bytes und Bildgeschichten

Das Exzellenzcluster CASA erforscht Cybersicherheit gegen großangelegte Angreifer – ein Thema von nationaler Tragweite. Doch wie vermittelt man Post-Quanten-Kryptographie oder Seitenkanalangriffe jenseits des Fachpublikums? Besonders schwierig: IT-Sicherheit ist ein unsichtbarer Prozess. Anders als Biologie oder Physik fehlen greifbare Objekte oder sichtbare Phänomene. Der Auftrag von CASA war daher bewusst ambitioniert: Entwickelt ein Format, das komplexe Algorithmen und abstrakte Bedrohungen für technikinteressierte Laien verständlich macht, ohne die wissenschaftliche Präzision zu verwässern. Eine klassische Gratwanderung zwischen Vereinfachung und Substanz.

Vier Welten, vier Protagonisten, unendlich viele Einsichten

Kollaborative Kreation als Erfolgsfaktor

Der Entstehungsprozess war ein intensiver Dialog zwischen zwei Welten: präziser Wissenschaft und narrativer Kreativität. Die CASA-Forschenden lieferten nicht nur Inhalte, sondern wurden zu Mitgestaltern der Geschichten. Über gemeinsame Online-Boards entstanden die Comics in iterativen Zyklen von Skizze, Feedback, Überarbeitung und Verfeinerung. Diese Ko-Kreation garantierte sowohl die fachliche Substanz als auch die erzählerische Qualität. Entscheidend war die Koordinationsrolle auf CASA-Seite: Eine engagierte Kommunikationsmanagerin moderierte zwischen den verschiedenen Forschungsgruppen und schuf klare Entscheidungsstrukturen.

- Post-Quantum-Kryptographie (quantencomputerresistente Verschlüsselung)

- Kryptographie gegen Massenüberwachung mit beweisbarer Sicherheit

- Datenschutz bei Big-Data-Verarbeitung in der Cloud

- Sichere Routing-Verfahren für anonyme Kommunikation

- Hardware-Trojaner und Platform Trojans (manipulierte Mikrochips)

- Physical-Layer Security (physikalische Signale als Sicherheitsprimitive)

- Seitenkanalangriffe und Gegenmaßnahmen

- Next-Generation Implementation Security (Schutz vor physischen Angriffen)

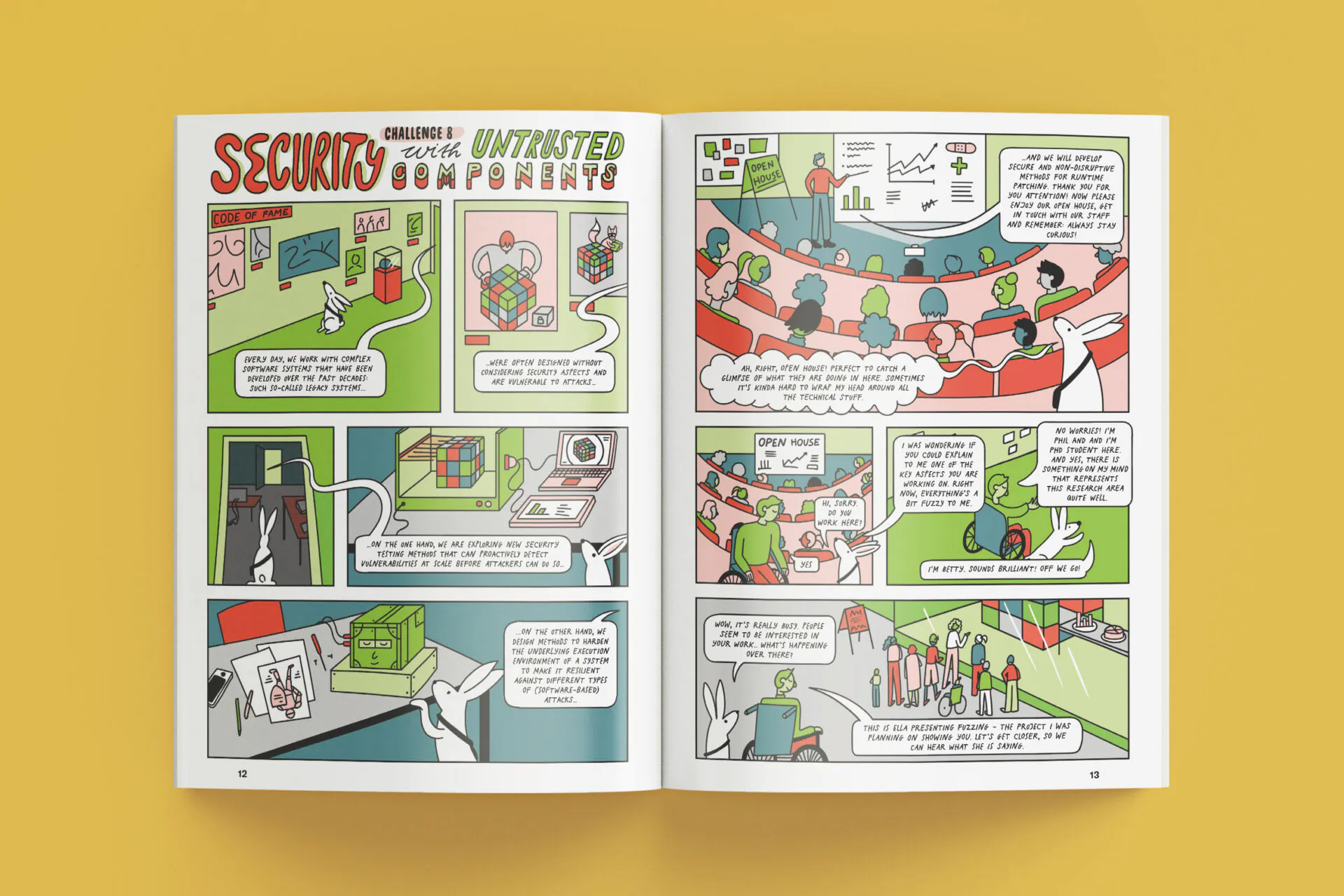

- Fuzzing und automatisierte Schwachstellenerkennung

- Sichere Programmierparadigmen und Systemdesign

- Adversarial Examples und maschinelles Lernen in der Sicherheit

- Deep Fakes und deren Erkennung

- Nachträgliche Sicherheitsimplementierung in bestehende Systeme

- Security by Design und Privacy by Design

- Psychologie der Cybersicherheit (menschliches Verhalten integrieren)

- User Experience für Sicherheitsanwendungen

- Entwicklerfreundliche Sicherheitstools

- Nutzerführung bei sicherheitskritischen Entscheidungen

The Secrets of Hub A and the Traces of the Cookies

A Deep Dive Into Hub B and the Swirl of Embedded Security